Tematyka cyberbezpieczeństwa oraz bezpieczeństwa informacji w zakładach przemysłowych w szerszej świadomości pojawia się zwykle w wyniku wystąpienia incydentów. Priorytetami obszaru IT najczęściej były aspekty związane z zapewnieniem wysokiej dostępności systemów czy właściwą ochroną informacji niejawnych. Dopiero nadejście RODO (GDPR) wymusiło zastanowienie się nad cyberryzykiem w biznesie, w wielu przypadkach stając się odskocznią do sięgnięcia po ugruntowane na rynku standardy, takie jak ISO 27001 czy ITIL/ISO 20000. Kolejnym impulsem stała się unijna dyrektywa o cyberbezpieczeństwie (NIS) i polska ustawa o krajowym systemie cyberbezpieczeństwa (KSC). W niektórych branżach, zdefiniowano specyficzne standardy, takie jak VDA ISA/TISAX dla automotive.

Świadomość cyberzagrożeń rośnie, nie tylko z powodu wzrostu poziomu wiedzy, ale również poprzez narastającą częstotliwość ataków oraz ich rosnącą skuteczność. Prowadzona od 13 lat, przez Center for Strategic and International Studies, lista cyberataków o poziomie strat przekraczających milion dolarów, zawiera już 39 stron przykładów. To daje ponad pół tysiąca zarejestrowanych poważnych ataków, a rok 2019 w całym spisie zajmuje aż 6 stron.

Tym zagrożeniom pomagają stawić czoło ww. standardy, gdzie w obszarze OT (ang. Operational Technology) dedykowanym i coraz powszechniej adoptowanym standardem staje się IEC 62443.

Standard IEC 62443

IEC 62443 to zbiór standardów, wytycznych i dobrych praktyk, służących odpowiedniemu zabezpieczeniu automatyki przemysłowej, począwszy od inwentaryzacji aktywów, poprzez dokonanie analizy ryzyka i opracowanie planów postępowania z tym ryzykiem. Poziomy bezpieczeństwa, od SL0 (brak potrzeby budowania zabezpieczeń) do SL4 (odporność na atak przez obce państwo), można dostosowywać dla każdego systemu i przedsiębiorstwa, biorąc pod uwagę potrzeby w zakresie bezpieczeństwa, ciągłości działania i ochrony własności intelektualnej. Poziomy 3 i 4 mogą wymagać sprzętowej ochrony określonych rozwiązań.

Podobnie jak w przypadku ISO 27001, IEC 62443 wymusza wzięcie pod uwagę oczekiwań właścicieli, operatorów, użytkowników systemu, a także innych stron powiązanych, w tym wynikających z zobowiązań prawnych. Obszerność standardu pozwala na jego wszechstronne zastosowanie, tworząc przy tym pewne wyzwania, związane z ilością dokumentów tworzących standard (około 1000 stron) oraz jego trwającą rozbudową i aktualizacją. Standard rozwija ANSI/ISA, a wypracowane zagadnienia i koncepcje są stopniowo dołączane przez IEC do obowiązującej dokumentacji IEC 62443.

ANSI/ISA-62443 grupuje zagadnienia wedle czterech kategorii: Ogólnej, Polityk i procedur, Systemowej i Podzespołów (General, Policies&Procedures, System, Component). Po kolei opisują one ogólne założenia, zasady tworzenia systemu zarządzania oraz wytyczne odnośnie tworzenia bezpiecznych systemów IT & OT i bezpieczeństwa ich komponentów. Aktualnie, w rozwijanym IEC 62443 wykorzystano już większość bazowych koncepcji ANSI/ISA 62443. Certyfikacja zbudowanego Systemu Zarządzania Bezpieczeństwem Informacji możliwa jest przy pomoc szeregu uznanych na rynku akredytowanych jednostek, takich jak exida, SGS-TÜV Saar, TÜV Nord, TÜV Rheinland, TÜV Sud, UL i CertX.

Wsparcie doświadczonego partnera

Wdrożenia standardów w zakresie zarządzania bezpieczeństwem informacji czy usługami IT – IEC 62443, ISO 27001, 20000 i podobnych, dają wymierne korzyści organizacjom, które się na nie zdecydowały.

Każda firma zarządzająca zasobami przemysłowymi, szczególnie na styku OT i IT, powinna chronić swoje aktywa, a IEC 62443 został przygotowany specjalnie w tym celu. Jednakże dostosowanie organizacji do określonego standardu, zawsze niesie ze sobą dodatkowe wyzwania. Znane są liczne przypadki wdrożeń przeprowadzonych wadliwie, w stopniu zbyt ogólnikowym, aby przynieść wymierne zyski lub w zbyt szczegółowym, przynoszącym utrudnienia w działaniu i konkretne straty. W pierwszym podejściu do nowych zagadnień, przydatna zwykle okazuje się obecność przewodnika, który pozwoli trafić do celu najbardziej optymalną drogą, unikający przy tym niektórych oczywistych i mniej oczywistych pułapek. Zespół ekspertów SNP Poland (aktualnie All for One Poland) będzie dla Państwa organizacji takim przewodnikiem. Oferujemy nasze usługi consultingu i wsparcia w budowie SZBI, poparte wieloletnim doświadczeniem we wsparciu wdrożeń takich standardów jak ISO 27001, ISO 20000, VDA/ISA TISAX. Wdrażane przez nas systemy, powstają w oparciu o najlepsze światowe praktyki i standardy, stosowane obecnie przez najbardziej dojrzałe organizacje na świecie.

Zapewniamy wsparcie nie tylko w zakresie organizacji procesów, ale także służymy pomocą w implementacji wymagań norm w środowisku IT, w tym również IEC 62443. W ramach portfolio naszych usług wdrożeniowych i konsultingowych oferujemy wykonanie audytów luki pod kątem wybranego standardu, koncepcyjne nakreślenie ram projektu i pomoc w jego realizacji w wymiarze i charakterze odpowiadającym Państwa preferencjom. Nasza pomoc, w szczególności, obejmuje bardziej problematyczne elementy, takie jak przeprowadzenie analizy ryzyka i doradztwo w zakresie środków ochrony, w tym odpowiednich procedur i dokumentacji. Jako działania uzupełniające proponujemy przeprowadzanie testów penetracyjnych i socjotechnicznych, techniczne audyty IT oraz niezbędne wdrożenia w zakresie szerokiego spektrum technologii IT (serwery, storage, sieci, wirtualizacja, systemy operacyjne, bazy danych, backup, bezpieczeństwo, architektury wysokiej dostępności, monitoring, Security Operations Center). Po okresie wdrożeniowym i uruchomieniu Państwa SZBI, oferujemy pomoc w realizacji audytów wewnętrznych, przeglądów systemu zarządzania i ciągłym doskonaleniu SZBI, włącznie z organizacją cyklicznych szkoleń wewnętrznych.

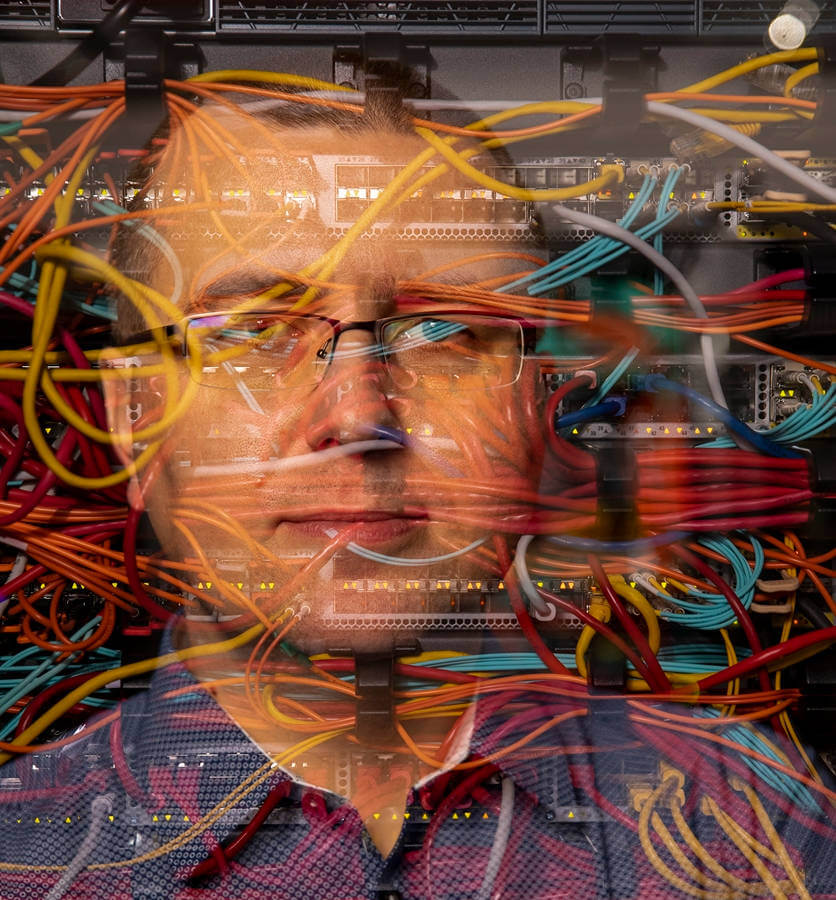

Rafał Grześkowiak, Lider Zespołu Projektów IT, All for One Poland

Certyfikowany SZBI

Wdrożenie Systemu Zarządzania Bezpieczeństwem Informacji w oparciu o uznane światowe standardy gwarantuje organizacji, że uwzględnione zostaną wszystkie aspekty bezpieczeństwa – uzyskane rozwiązanie będzie kompleksowe i spójne.

Typowe wdrożenie, uruchomienie i rozwinięcie SZBI do poziomu dojrzałości pozwalającego na certyfikację trwa od kilku do kilkunastu miesięcy. Beneficjentem staje się zarówno sama organizacja, jak i jej kontrahenci. Co więcej, praktyki rynkowe pokazują, że w wielu przypadkach certyfikowany SZBI jest niezbędnym warunkiem nawiązania współpracy pomiędzy firmami, stanowiąc potwierdzenie, że wzajemnie powierzone informacje będą chronione w należyty sposób.

Rafał Grześkowiak, Lider Zespołu Projektów IT, All for One Poland

TISAX® jest zarejestrowanym znakiem towarowym ENX Association. All for One Polska sp. z o.o. nie jest w relacji biznesowej z ENX. Wskazanie znaku towarowego TISAX® nie oznacza żadnego oświadczenia właściciela znaku towarowego, dotyczącego przydatności opisywanych tutaj usług.